■ コンピュータウイルス対策

サイバー警察局 -警察庁

https://www.npa.go.jp/bureau/cyber/

独立行政法人情報処理推進機構(IPA)

重要なセキュリティ情報一覧

https://www.ipa.go.jp/security/announce/alert.html

フィッシング対策協議会 緊急情報

https://www.antiphishing.jp/news/alert/

- 2023年10月30日 三菱UFJ銀行をかたるフィッシング (2023/10/30)

- 2023年10月23日 MyJCB をかたるフィッシング (2023/10/23)

- 2023年10月17日 URL に飾り文字などが含まれたフィッシング (2023/10/17)

- 2023年10月16日 セディナカードをかたるフィッシング (2023/10/16)

- 2023年09月13日 ソフトバンクをかたるフィッシング (2023/09/13)

- 2023年09月13日 So-net をかたるフィッシング (2023/09/13)

- 2023年09月11日 マイナポイント事務局をかたるフィッシング (2023/09/11)

- 2023年09月11日 日本生命をかたるフィッシング (2023/09/11)

- 2023年09月04日 ETC 利用照会サービスをかたるフィッシング (2023/09/04)

- 2023年08月16日 LINE Pay をかたるフィッシング (2023/08/16)

ウェブサイトの安全性を確認

「CheckMyLink」の取組みについて

近年、オンライン上での詐欺被害が増加しています。インターネットユーザーを被害から守るために団体や企業が連携し、ウェブサイトに関する情報を提供する「CheckMyLink」の取り組みが世界各国で展開されています。日本では、「SAGICHECK」として、2023年2月に提供を開始しました。

Check a website

ウェブサイトにアクセスする前に、信頼できるウェブサイトかどうか、「SAGICHECK」で確認してみましょう。

https://sagicheck.jp/

【ご注意ください】マイナポイント事務局をかたる詐欺メール

国民生活センターで以下のページで注意喚起しています。

https://www.kokusen.go.jp/news/data/n-20231027_2.html

[2023年10月27日:公表]

マイナポイント事務局をかたる“詐欺メール”にご注意!

-メールが届いたら詐欺を疑い、URLにはアクセスしないで- (国民生活センター)

「マイナポイント第2弾のお知らせ」「マイナポイントがもらえる」などとマイナポイント事務局をかたり、個人情報やクレジットカード情報を不正に得ようとする“詐欺メール”に関する相談が2023年9月ごろより全国の消費生活センター等に相次いで寄せられています。

マイナポイント事務局からこのようなメールが送られることは絶対ありません。マイナポイント関連のサイトに誘導するメールが届いたら詐欺を疑い、URLにはアクセスしないようにしましょう。

不審に思った場合や、トラブルにあった場合は、最寄りの消費生活センターや警察等に相談しましょう

「第2弾マイナポイント」の申し込み受付は2023年9月30日で終了していますが、10月に入り「この活動は2023年10月末まで続きます。お早めのお手続きをお願いします。」という新たな手口の詐欺メールもみられます。今後さらに新たな手口で詐欺メールが送られる可能性もありますので、少しでもおかしいと感じたら早めにご相談ください。

*消費者ホットライン「188(いやや!)」番

お住いの地域の消費生活センター等をご案内する全国共通の3桁の電話番号です。

*警察相談専用電話「#9110」

生活の安全に関わる悩みごと・困りごとなど、緊急でない相談を警察にする場合は、全国統一番号の「#9110」番をご利用ください。電話をかけると発信地を管轄する警察本部等の相談の総合窓口に接続されます。

*マイナンバー総合フリーダイヤル「0120-95-0178」

「通知カード」「個人番号カード」に関することや、その他マイナンバー制度に関するお問合せにお答えしています。音声ガイダンスに従って「1番」を選択してください。また、マイナポイント第2弾に関するお問い合わせは、音声ガイダンスに従って「5番」を選択してください。

【ご注意ください】「偽セキュリティ対策ソフト」型ウイルス

「セキュリティ対策ソフトをいれたら、画面が表示されなくなった。」という事例の被害報告がきています。

「ウイルスが検知されたので、駆除するには有償の対策ソフトを購入する必要があります」という画面がでたのでその対策ソフトを購入しインストールしてしまった、という内容です。

これは「偽セキュリティ対策ソフト」型ウイルスに感染していると推測されます。

「偽セキュリティ対策ソフト」型ウイルスとは、“ウイルスに感染している”、“解決するために有償版の製品が必要”といった偽のメッセージを表示して、クレジットカード番号などを入力させて金銭を騙し取るタイプのウイルスです。

個人情報を入力してしまうと、クレジットカード番号などが不正取得されて、悪用されるおそれがあります。

- 正規のウイルス対策ソフトでウイルスチェックを行う。

- 偽セキュリティ対策ソフトを削除(アンインストール)する。

- セーフモードでパソコンを起動する。

- 必要なデータをバックアップした後にリカバリを行う。

リカバリとは、パソコンのハードディスクの内容を消去して、初期状態や購入時の状態に戻す作業。

独立行政法人情報処理推進機構(IPA)、トレンドマイクロでも以下のページで注意喚起しています。

独立行政法人情報処理推進機構(IPA)

「偽セキュリティ対策ソフト」型ウイルスの概要

https://www.ipa.go.jp/security/txt/2013/04outline.html

- 「偽の警告を見分けよう!」(IPA)

http://www.ipa.go.jp/security/txt/2008/11outline.html - 「偽のセキュリティ対策ソフトの脅威が再び拡大!」(IPA)

http://www.ipa.go.jp/security/txt/2009/11outline.html - 「深刻化する偽セキュリティ対策ソフトの被害!」(IPA)

http://www.ipa.go.jp/security/txt/2010/06outline.html

偽セキュリティソフト(FakeAV) | トレンドマイクロ

「偽セキュリティソフト」(FakeAV)とは?

偽セキュリティソフトとは、特にセキュリティの不安を煽る手口で金銭を騙し取るオンライン詐欺を目的とした不正プログラムです。

攻撃の手法・特徴- 偽セキュリティソフトは感染すると、ウイルス検出、システム障害など、ユーザの不安を煽るセキュリティ関連の警告メッセージを表示します

- 表示される警告メッセージの内容はまったくの虚偽です。多くの場合、ユーザが警告表示をキャンセルしても執拗に再表示されます

- ユーザが偽セキュリティソフトの警告に従ってウイルス駆除やシステム障害解消などの処理を実行しようとすると「製品版の購入」や「アクティベーション」が必要である旨のメッセージが表示され、製品購入サイトへ誘導されます

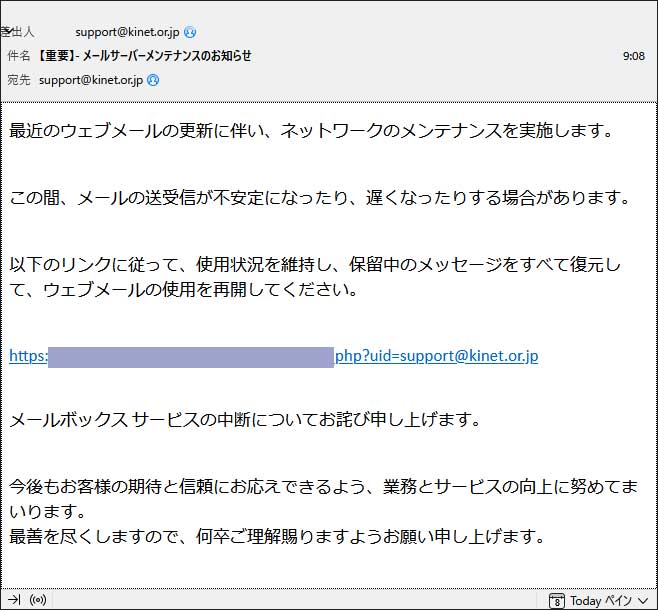

これはフィッシングメールです

件名:【重要】- メールサーバーメンテナンスのお知らせ

弊社サポートからは、メールサーバーメンテナンスのお知らせを送信しておりませんのでご注意ください。

件名やFromアドレス(差出人)をかたりメールを送り付けています。

メール内のリンクはクリックしない!メールは削除しましょう。

このメールは弊社サポートのメールアドレスをかたっていますが、使用された元で注意を喚起しています。

【重要】WADAXを名乗る不審なメールについて(フィッシング/なりすまし)

以下の画像は詐欺メールの内容です。

この間、メールの送受信が不安定になったり、遅くなったりする場合があります。

以下のリンクに従って、使用状況を維持し、保留中のメッセージをすべて復元して、ウェブメールの使用を再開してください。

https://***index.php?uid=support@kinet.or.jp

メールボックス サービスの中断についてお詫び申し上げます。

今後もお客様の期待と信頼にお応えできるよう、業務とサービスの向上に努めてまいります。

最善を尽くしますので、何卒ご理解賜りますようお願い申し上げます。

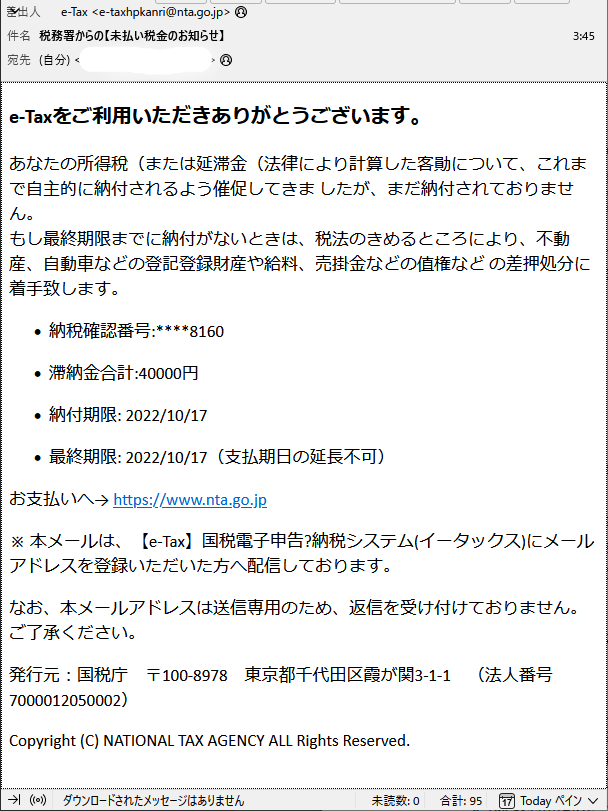

【ご注意ください】国税庁をかたるフィッシング

件名:税務署からの【未払い税金のお知らせ】の詐欺メールが頻繁に送信されています。

緊急のお知らせ -国税庁

不審なショートメッセージやメールにご注意ください(令和4年9月29日更新)

国税庁になりすまして、差押えを予告し国税の納付を求める旨のショートメッセージ(SMS)等が送信される事例が発生しています。

国税庁・国税局・税務署からそのようなSMS等を送信することはありません。

【ご注意ください】楽天を装ったWEBサイト

「楽天を装ったWEBサイト」一覧(2022年6月14日更新)

https://ichiba.faq.rakuten.net/detail/000009756

楽天サイトでは、「楽天」・「楽天市場」「楽天市場のショップ名」を悪用した模倣サイトについて模倣サイトの事例などを掲載し、注意喚起しています。

実例:楽天市場のサイトにそっくり模倣したWebサイト

サイトを開いたとき、アドレスバーでそのURLを確かめる。

URLに rakuten.co.jp rakuten.ne.jp rakuten.jp が含まれていない場合は偽サイトです。

ページ内に、 過去に報告のあったWebサイト一覧(現在閉鎖されているサイトを含む)が記載されています。

【ご注意ください】楽天を装った不正関連の事例について(2022年6月14日更新)

https://ichiba.faq.rakuten.net/detail/000013315

楽天市場のトップページのURL

http://www.rakuten.ne.jp/shop名/

http://www.rakuten.co.jp/gold/shop名/

http://www.rakuten.ne.jp/gold/shop名/

マルウェア対策

マルウェア(Malware)とは、不正かつ有害な動作を行う意図で作成された悪意のあるソフトウェアや悪質なコードの総称です。

次のような場合は、マルウェア感染を疑ってください。

- パソコンの起動に時間がかかるようになった、または、起動できなくなった

- システムの動作速度が遅くなった、または、途中で動かなくなった

- 画面上に、奇妙なメッセージが表示された、または、音楽が流れた

- 突然データが消えた

- 身に覚えのないメールを送信している

- ネットワークトラフィックが、異常に高くなっている

ウイルスの振る舞いと被害

感染したコンピュータ内にあるファイルを消したり、改ざんしたり、外部ネットワークにさらしたり、といった動作をします。情報の消失、書き換え、外部流出といった被害をもたらします

ボットの振る舞いと被害

ボットは外部の指令サーバからの指示で、内部のデータを盗み出したり、外部への攻撃を行なったりします。DDoS攻撃に利用されたり、攻撃の踏み台にされます。そのため、感染すると第三者に対する攻撃者=加害者になる可能性が大きいです。ボットの感染は検知が極めて難しく、深刻で危険なマルウェアです。

マルウェアに感染してしまった場合の対処法

マルウェアの感染有無を確かめる。無料のツールがありますのでご紹介します。

Microsoft Safety Scanner

Microsoft Safety Scanner のダウンロード - Windows security

Microsoft Safety Scanner は、Windows コンピューターからマルウェアを検出して削除するために設計されたスキャン ツールです。 ダウンロードしてスキャンを実行するだけで、マルウェアを検出できます。特定された脅威によって発生した変更を、元に戻すよう試みることもできます。

マルウェア「Emotet」(エモテット)

2021年2月22日 マルウェアEmotetのテイクダウンと感染端末に対する通知

- JPCERT/CC Eyes | JPCERTコーディネーションセンター公式ブログ

https://blogs.jpcert.or.jp/ja/2021/02/emotet-notice.html

2019年10月以降、日本国内にてEmotetの感染事例が急増し、JPCERT/CCではこれまで注意喚起の発行や感染が疑われる場合の調査手順を公開し注意を呼び掛けていました。 2021年1月にEuropolは欧米各国の共同作戦によるEmotetのテイクダウンを発表しましたが、以後、各国CERTのネットワークを介して被害者への通知を行うことが示されています。日本国内では引き続きEmotetの感染端末が存在しており、JPCERT/CCでは国内外の各国機関等と連携し、利用者へ通知をしています。

1. マルウェアEmotet(エモテット)とは

Emotetは主にメールに添付されたWord形式のファイルを実行し、「コンテンツの有効化」を実行することで感染します。Emotetに感染した場合、次のような被害が生じる可能性があります。

- 端末やブラウザーに保存されたパスワード等の認証情報が窃取される

- 窃取されたパスワードを悪用されSMBによりネットワーク内に感染が広がる

- メールアカウントとパスワードが窃取される

- メール本文とアドレス帳の情報が窃取される

- 窃取されたメールアカウントや本文などが悪用され、Emotetの感染を広げるメールが送信される

- さらに別のマルウェアに二次感染する

2020年12月22日 「Emotet」と呼ばれるウイルスへの感染を狙うメールについて

- 独立行政法人情報処理推進機構セキュリティセンター

https://www.ipa.go.jp/security/announce/20191202.html

「Emotet」(エモテット)と呼ばれるウイルスへの感染を狙う攻撃メールが、国内の組織へ広く着信しています。特に、攻撃メールの受信者が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が、攻撃メールに流用され、「正規のメールへの返信を装う」内容となっている場合や、業務上開封してしまいそうな巧妙な文面となっている場合があり、注意が必要です。

対策Emotetへの感染を防ぐというためだけにとどまらず、一般的なウイルス対策として、次のような対応をすることを勧めます。

- 身に覚えのないメールの添付ファイルは開かない。メール本文中のURLリンクはクリックしない。

- 自分が送信したメールへの返信に見えるメールであっても、不自然な点があれば添付ファイルは開かない。

- OSやアプリケーション、セキュリティソフトを常に最新の状態にする。

- 信頼できないメールに添付されたWord文書やExcelファイルを開いた時に、マクロやセキュリティに関する警告が表示された場合、「マクロを有効にする」「コンテンツの有効化」というボタンはクリックしない。

- メールや文書ファイルの閲覧中、身に覚えのない警告ウインドウが表示された際、その警告の意味が分からない場合は、操作を中断する。

- 身に覚えのないメールや添付ファイルを開いてしまった場合は、すぐにシステム管理部門等へ連絡する。

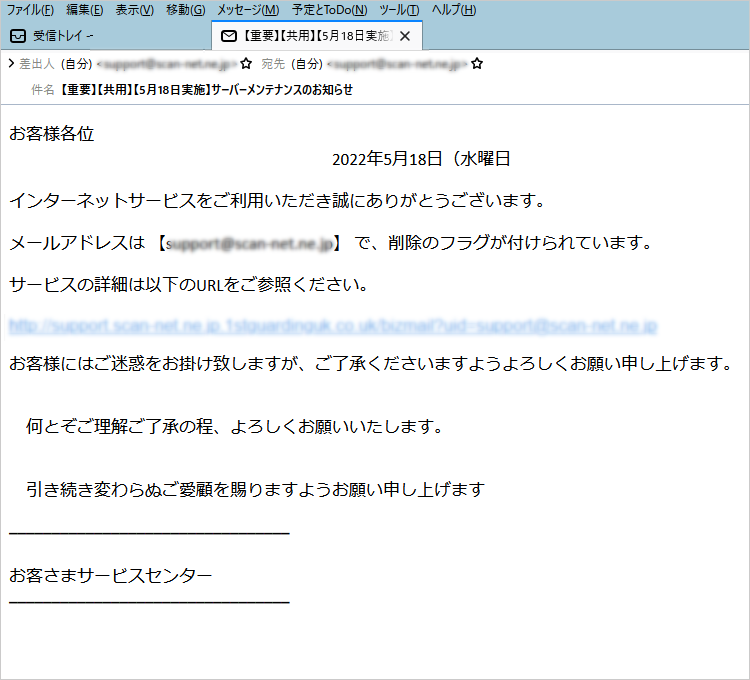

「【重要】【共用】【5月18日実施】サーバーメンテナンスのお知らせ」

という お客さまサービスセンターを騙る

「なりすまし・フィッシングメール」にご注意ください

弊社のお客さまサービスセンターを騙る「なりすましメール」が出回っていることを確認いたしました。

これは、サポートからのメールを装った詐欺メールです。

件名やFromアドレス(差出人)をかたり、本文などを変更していくつかのパターンで届いているようです。 メール内のリンクはクリックしない!メールは削除しましょう。 クリックをうながすボタン先のリンクは弊社ではなく詐欺サイトです。 絶対に記載されているリンクを開かないようにしましょう。 記載されているURLにクリックしたり、添付ファイルを開きますと、個人情報の抜き取りなどの恐れがありますのでご注意ください。

以下の画像は詐欺メールの1例です。

ばらまき型脅迫メール[件名:口座からのお支払い]にご注意ください

メール内のリンクはクリックしない!メールは削除しましょう。

これは詐欺メールですので、絶対に連絡を取ったり、記載されているリンクを開かないようにしましょう。

以下は詐欺メールの内容です。

初めまして! 残念なお知らせをするために、ご連絡を差し上げております。 僕は、約23ヶ月前にネット閲覧用に貴方が利用しているデバイスにアクセスし、その後ずっとネット行動を追跡していました。 アクセスするまでの経緯は、 少し前にハッカーからメールアカウントへのアクセスを購入したからです(最近では、そういったものをネット上で購入するのは、かなり単純です)。 だから、貴方のメールアカウント (***@***)にも簡単にログインができました。 ログインの1週間後には、既にトロイの木馬というマルウェアを、貴方のメールと繋がっている全てのデバイスのオペレーティングシステムにインストールしました。 実際、やってみると全く難しくありませんでしたよ。(受信トレイのメールのリンクを何も問題なくたどっていただき、ありがとうございました。) 巧妙な手口は意外と全て単純なのです。(^ ^) そのソフトウェアによって、貴方のデバイスの操作を全て可能になりました(例えば、マイク、ビデオカメラ、キーボードの操作)。 既に、貴方の個人情報、データ、写真、ウェブ閲覧履歴を僕のサーバーにダウンロードし保存してあります。 貴方のメッセンジャー、SNS、メール、チャット履歴、連絡先一覧の全てにも僕はアクセス済みです。 僕のウイルスはドライバレベルで動作し署名を継続的に更新するため、ウイルス対策ソフトウェアでは検知されません。 同様に、この手紙がなぜウイルス対策のソフトウェアに検出されなかったのかの理由も、今ではご理解いただけていると思います・・・ 貴方の情報を収集している間に、貴方はアダルトサイトの大ファンだということを発見しました。 ポルノサイトを訪問して、とてつもない快楽に耐えながら、興奮するような動画を閲覧するのが本当にお好きなようですね。 偶然にも、貴方の卑猥なシーンを録画することに成功したので、貴方の自慰行為と絶頂に達する姿を見せるような動画数本をモンタージュにしました。 もし嘘だと思うのであれば、僕のマウスを数回クリックするだけで、全ての動画が貴方の友人、同僚や親戚とシェアできることを実現いたしましょう。 僕的には、パブリックアクセスにしてしまっても問題はありません。 貴方の好きな動画の趣向を考慮しても、そんな動画を公にされたくはないはずです。(僕の言いたいことは分かるでしょう)公になったら、本当の大惨事になるかもしれませんね。 なので、ここで取引をしましょう。 16万円 (送金時の為替レートに応じたビットコイン相当額)を僕に送金してください。送金を受け取ると、この卑猥な動画は全て削除しましょう。 その後は、お互いのことは綺麗さっぱり忘れてしまい、貴方のデバイスにある有害なソフトウェアの機能を停止して削除することを約束します。僕は言ったことは守ります。 僕が貴方のプロフィールとトラフィックをしばらくチェックしていることを考えると、これは公正な取引であり、かなり安価なはずです。 ビットコインの購入、送金方法が分からない場合は、どのサーチエンジンで検索しても方法は知ることができます。 僕のビットコインウォレットは ****です。 このメールを開けた瞬間から48時間(正確には2日間)の猶予を与えましょう。 下記の行為をするのはやめてください。 *僕に返信すること。(貴方の受信ボックス内でこのメールを作成し、返信アドレスも作成したからです。) *警察や他のセキュリティサービスと連絡を取ろうとすること。さらに、自分の友人に相談するのもやめてください。もし口外していることを僕が感知すると、貴方の動画は公開されます。 (僕は貴方のシステムの全てをコントロールしているので、感知するのはそう難しくないと思いますよ。) *僕を探そうとすること。すべての仮想通貨取引は匿名で行われるため、絶対に無意味です。 *デバイスにOSを再インストールしたり、破棄したりすること。全てのビデオが既にリモートサーバーに保存されているので、この行為も無意味です。 下記は貴方が心配しなくても良いことです。 *僕が送金を受け取れないかもしれないこと。 - すべての行動を継続的に追跡しているので、送金が完了するとすぐに表示されるため、安心してください。(僕のトロイの木馬マルウェアは、TeamViewerのようなリモートコントロール機能を搭載しています。) *貴方が送金を完了しても僕が貴方の動画をシェアするかもしれないこと。 - 僕を信頼してください。貴方の人生をもっとややこしくするつもりはないし、シェアしたいだけなら、この手紙を送らずに行っているはずです! 全ては公正に行いましょう! あと、もう一つ・・・将来的にも同じような状況に引っかからないで下さいね! 僕からの警告は、頻繁にパスワードを変更し続けることです!

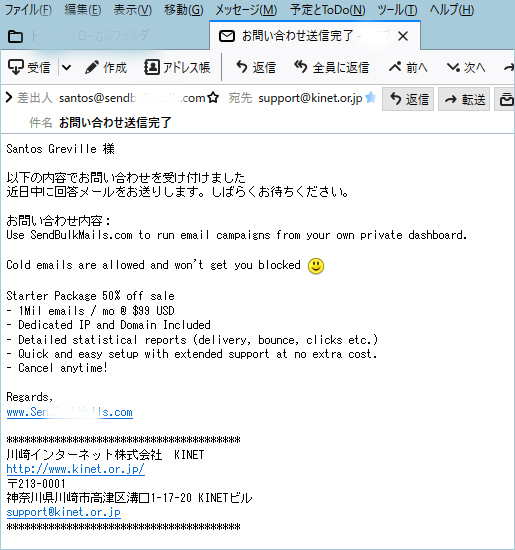

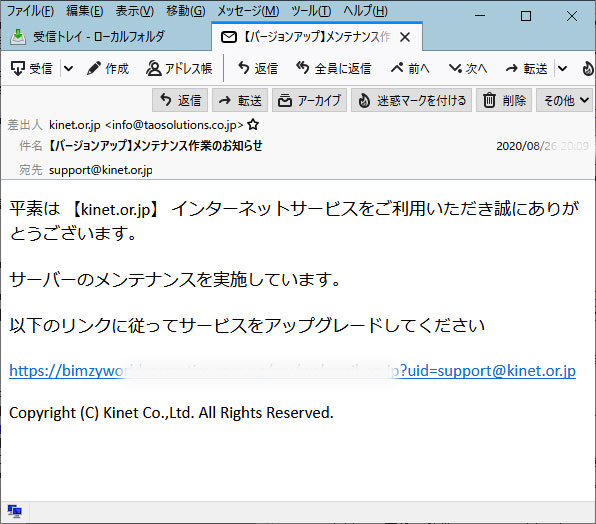

弊社サポートからを装ったスパムメール

「お問い合わせ送信完了」

「【バージョンアップ】メンテナンス作業のお知らせ」にご注意ください

弊社サポートからを装った迷惑メールが発生しております。

弊社サポートからは、メンテナンス作業のお知らせをメール送信しておりませんのでご注意ください。

件名やFromアドレス(差出人)をかたりメールを送り付けています。

メール内のリンクはクリックしない!メールは削除しましょう。

クリックをうながすボタン先のリンクは弊社ではなく詐欺サイトです。

絶対に記載されているリンクを開かないようにしましょう。

記載されているURLにクリックしたり、添付ファイルを開きますと、個人情報の抜き取りなどの恐れがありますのでご注意ください。

以下の画像は詐欺メールの内容です。

平素は 【kinet.or.jp】 インターネットサービスをご利用いただき誠にありがとうございます。

サーバーのメンテナンスを実施しています。

以下のリンクに従ってサービスをアップグレードしてください

https://*******.com.ng/mv/*****.jp?uid=support@kinet.or.jp

Copyright (C) Kinet Co.,Ltd. All Rights Reserved.

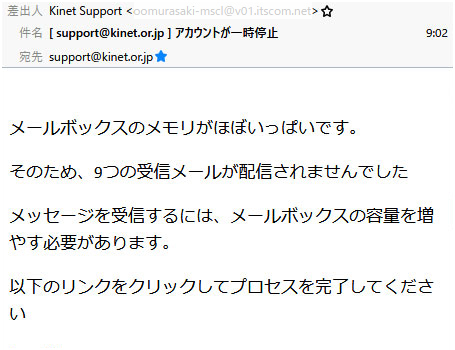

「[ ***@kinet.or.jp ] アカウントが一時停止。」という Kinet Supportを騙る「なりすまし・フィッシングメール」にご注意ください

弊社を騙る「なりすましメール」が出回っていることを確認いたしました。

また、会員様より、「Kinet Supportを装った迷惑メールが届く」というお問い合わせが寄せられております。

これは、弊社からのメールを装った詐欺メールです。 件名やFromアドレス(差出人)をかたり、本文などを変更していくつかのパターンで届いているようです。 メール内のリンクはクリックしない!メールは削除しましょう。 クリックをうながすボタン先のリンクは弊社ではなく詐欺サイトです。 絶対に記載されているリンクを開かないようにしましょう。 記載されているURLにクリックしたり、添付ファイルを開きますと、個人情報の抜き取りなどの恐れがありますのでご注意ください。

以下の画像は詐欺メールの1例です。

メールボックスのメモリがほぼいっぱいです。

そのため、9つの受信メールが配信されませんでした

メッセージを受信するには、メールボックスの容量を増やす必要があります。

以下のリンクをクリックしてプロセスを完了してください

(URL記載)

「au PAY」を名乗る不審なメールにご注意ください

KDDI株式会社のホームページで以下の注意喚起されています。

https://www.au.com/

重要なお知らせ:【お客さまへの注意喚起】

KDDI利用料金の「未払い金」やau PAY等当社グループサービスを装う偽メールにご注意ください

2021年10月8日(2022年5月18日更新)

KDDI株式会社

KDDI利用料金の「未払い金」や当社グループサービス (au PAY、au PAY カード、au PAY マーケット等) からのお知らせや通知を装ったEメールやSMSが届き、偽サイト (フィッシングサイト) へ誘導され、IDやパスワード、暗証番号等を入力してしまったことで、第三者に不正に決済されたり、不正に住所変更や機種変更される等の事例が報告されています。

偽サイト (フィッシングサイト) は巧妙に作られおり、本物と見分けることは困難です。

当社においてもセキュリティ対策の強化に日々努めておりますが、お客さまにおかれましてもフィッシング詐欺の被害に遭わないよう以下の点にご注意ください。

- 届いたEメールやSMSが、高額請求や利用停止、期限が迫っている等、お客さまの不安をあおるような内容の場合、リンク先URLにはアクセスしない。

- auのサービスを利用する場合は、普段利用しているアプリやブックマークからアクセスする。

【迷惑メール・SMS】最近多い迷惑メール・詐欺メールの事例と特徴が知りたい

https://www.au.com/support/faq/detail/61/a00000000161/

※詳しくはこちらをご確認ください。

【迷惑メール・SMS】フィッシングサイトなどに騙されてau ID・パスワードを入力してしまった。

何をしておけばいいですか?

https://www.au.com/support/faq/detail/78/a00000000578/

「三井住友カード」などを名乗る不審なメールにご注意ください

三井住友カードからを装った「【重要】三井住友カード株式会社から緊急のご連絡」というスパムメールが出回っています。

これは、三井住友カードからのメールを装った詐欺メールです。

メール内のリンクはクリックしない!メールは削除しましょう。

クリックをうながすボタン先のリンクはamazon.co.jpではなく詐欺サイトです。

絶対に記載されているリンクを開かないようにしましょう。

三井住友カードのホームページでも以下の注意喚起されています。

https://www.smbc-card.com/mem/cardinfo/cardinfo5050608.jsp

「三井住友カード」などを名乗る不審なメールが、弊社会員を含む不特定の方に送信される事象が発生しております。不審なメールを受け取ったら、開封せずに削除くださいますようお願いいたします。

三井住友カードの更新期限が到来するなどとうたい、カード情報等の入力を促す新たな手口が確認されております。以下事例に掲載のない場合もございますのでご注意ください。

「三井住友カード」などを名乗る不審なメールについて

事例

「【重要】三井住友カード株式会社から緊急のご連絡」という件名で、お客様のアカウントのチェックを促す内容のメールです。メールに記載のリンク先をクリックすると、カード番号や個人情報を入力させる偽サイト(フィッシングサイト)へ誘導されます。メールに記載のリンク先をクリックしたり、偽サイトにカード番号や個人情報を入力しないようにしてください。

(画像は三井住友カードサイトから引用)

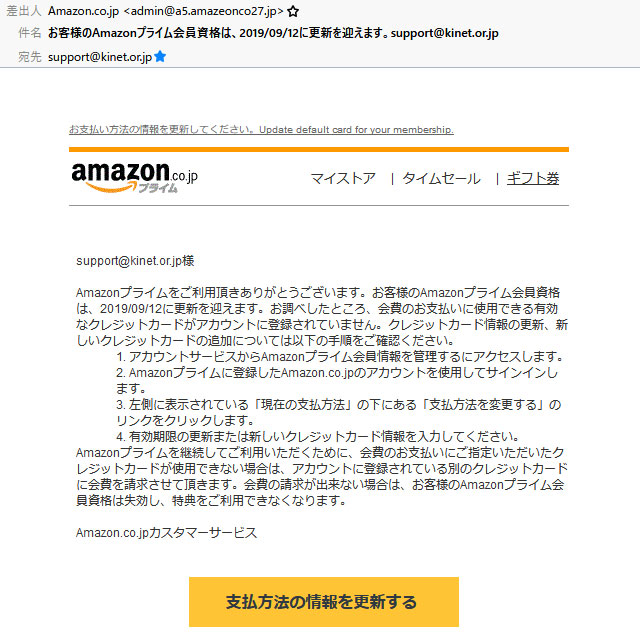

「お客様のAmazonプライム会員資格は、201*/**/**に更新を迎えます。」のメールにご注意ください

Amazonからを装った「お客様のAmazonプライム会員資格は、201*/**/**に更新を迎えます。」というメールが出回っています。

これは、Amazonからのメールを装った詐欺メールです。

メール内のリンクはクリックしない!メールは削除しましょう。

クリックをうながすボタン先のリンクはamazon.co.jpではなく詐欺サイトです。

絶対に記載されているリンクを開かないようにしましょう。

Amazonサイトでも注意喚起しています。

Amazon.co.jpからの連絡とフィッシングの見分け方について

https://www.amazon.co.jp/gp/help/customer/display.html?nodeId=201909120

本文に記載されているリンクや添付ファイルを開かずに、メールを削除してください。もし開いてしまった場合は、コンピューターを保護するをご覧ください。

SMSの場合、もし開いてしまった場合は、速やかに閉じて、各携帯電話会社でフィッシング対策として提供している迷惑メール設定機能で特定のドメインや電話番号以外から不審なメッセージを受信しないよう速やかに設定してください。

- amazon.co.jp

- amazon.jp

- amazon.com

- amazonbusiness.jp

- email.amazon.com

- marketplace.amazon.co.jp

- m.marketplace.amazon.co.jp

- gc.email.amazon.co.jp

- gc.amazon.co.jp

- payments.amazon.co.jp

- 09090097540

- 08021585817

- 01085264515445

- Amazon

- TheDrop

以下の画像は詐欺メールの1例です。

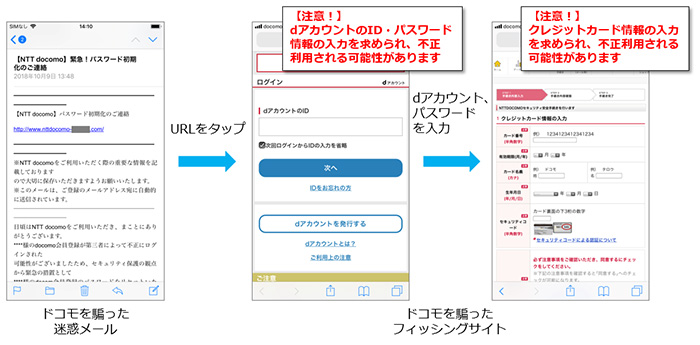

「dアカウントのパスワード初期化」ドコモからのメールやSMS等にご注意ください

ドコモから「ドコモを装ったメールやSMS等にご注意ください」と以下の注意喚起がされています。

ドコモから「dアカウントのパスワード初期化」との連絡を装ったメールが届き、そのメール本文中に記載されたリンク先にアクセスするとドコモのdアカウントログイン画面にきわめて似ているウェブサイトに接続され、dアカウントのID・パスワードを不正に取得される可能性があります。更に、クレジットカード情報などの入力を促す画面に誘導される事象が新たに確認されておりますのでご注意ください。

ドコモからdアカウントのパスワード初期化についてのメールはお送りしておりませんので、サイトへのアクセスはせず、万が一アクセスしたとしても個人情報を入力しないようご注意ください。

ドコモサイトより引用

2019年4月15日更新

ドコモを装ったメールにご注意ください!

https://www.nttdocomo.co.jp/info/spam_mail/column/20170509/

2019年4月26日

ドコモを装ったメールやSMS等にご注意ください

https://www.nttdocomo.co.jp/info/notice/page/190426_01_m.html

楽天市場やАmazonを装った「パスワード変更のお願い」メールにご注意ください

楽天より登録パスワードのリセットをうながすメールが届くようになりました。

このメールは、詐欺メールです。メール内のリンクはクリックしない!メールは削除しましょう。

■接続先のURLをご確認ください

楽天市場のshopページのURL

楽天市場の商品ページのURL

http://www.rakuten.co.jp/shop名/

http://www.rakuten.ne.jp/shop名/

http://www.rakuten.co.jp/gold/shop名/

http://www.rakuten.ne.jp/gold/shop名/

http://item.rakuten.co.jp/●●●

楽天市場のサイトでも注意を喚起しています。

【ご注意ください】楽天を装った不正関連の事例一覧(2020年11月17日更新)

https://ichiba.faq.rakuten.net/detail/000013315

楽天株式会社

詐欺メールの一例

【重要】カスタマセンタ-からのご案内

【重要】楽天株式会社から緊急のご連絡

下記内容をご確認いただきますよう、何卒お願い伸し上げます。

お客様の楽天市場にご登録のクレジットカード情報が第三者によっ

て不正にログインされた可能性がございましたため、

セキュリティ保護の観点から緊急の措置としてお客様の楽天会員登録のパスワードをリセットいたしました。

お手数をおかけして申し訳ございませんが、

引き続き楽天会員登録をご利用になる場合は、

お手続きをお願いいたします。楽天 IDとパスワードでログインしてアカウントを更新してください。

ここをクリック

上記が問題でない場合は、このメールを無視してください。

今後ともよろしくお願い致します。

ヘルプ&カスタマーサービス

Amazon.co.jpからの連絡とフィッシングの見分け方について

https://www.amazon.co.jp/gp/help/customer/display.html?nodeId=201909120

詐欺メールの一例

残念ながら、あなたのアカウント

Аmazonを更新できませんでした。

これは、カードが期限切れになったか。請求先住所が変更されたなど、さまざまな理由で発生する可能性があります。

アカウント情報の一部が誤っている故に、お客様のアカウントを維持するため

Аmazon情報を確認する必要・ェあります。今アカウントを確認できます。

Аmazon ログイン

なお、24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせていただくことを警告いたします。

パスワードを変更した覚えがない場合は、至急(03)-5757-5252までお電話ください。

お知らせ:

- パスワードは誰にも教えないでください。

- 個人情報と関係がなく、推測しにくいパスワードを作成してください。大文字と小文字、数字、および記号を必ず使用してください。

- オンラインアカウントごとに、異なるパスワードを使用してください。

どうぞよろしくお願いいたします。

Аmazon

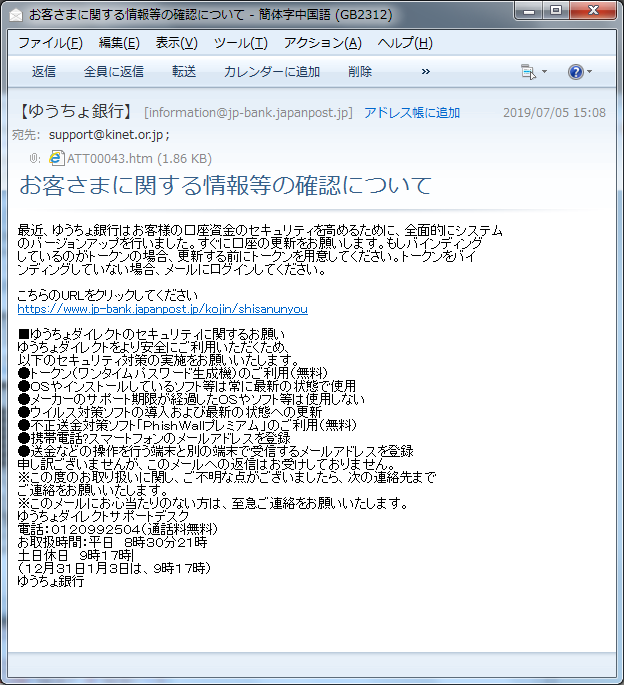

送信元を「ゆうちょ銀行」と騙り「ゆうちょ認証アプリによる本人認証サービス開始」というメールに注意

「【ゆうちょ銀行】お客さまに関する情報等の確認について」というメールや、

「「ゆうちょダイレクト残高照会アプリ」による本人認証サービス開始という」メールが送信されるようになりました。

これはスパムメールです。直ちに削除してください。

このメールには、個人情報を不正入手するために使用された不審なリンクが含まれています。リンクをクリックしたり、返信に個人情報を記載したりしないでください。

フィッシング詐欺にご注意ください~対策のご紹介~ーゆうちょ銀行

https://www.jp-bank.japanpost.jp/crime/crm_antiphishing.html

この中のリンク(https://www.jp-bank.japanpost.jp/kojin/****)をクリックすると、画面上では本物そっくりですが、全く違うドメインの偽サイトに飛ばされて、ログイン画面ページを開いてしまいます。

メール内のリンクはクリックしない!

ただちにメールは削除しましょう。

本物のサイトを丸ごとコピーして作っているケースが多いため、画面だけでは本物と区別がつきません。

万が一クリックした場合は、入力は絶対にしない!直ちに閉じましょう。

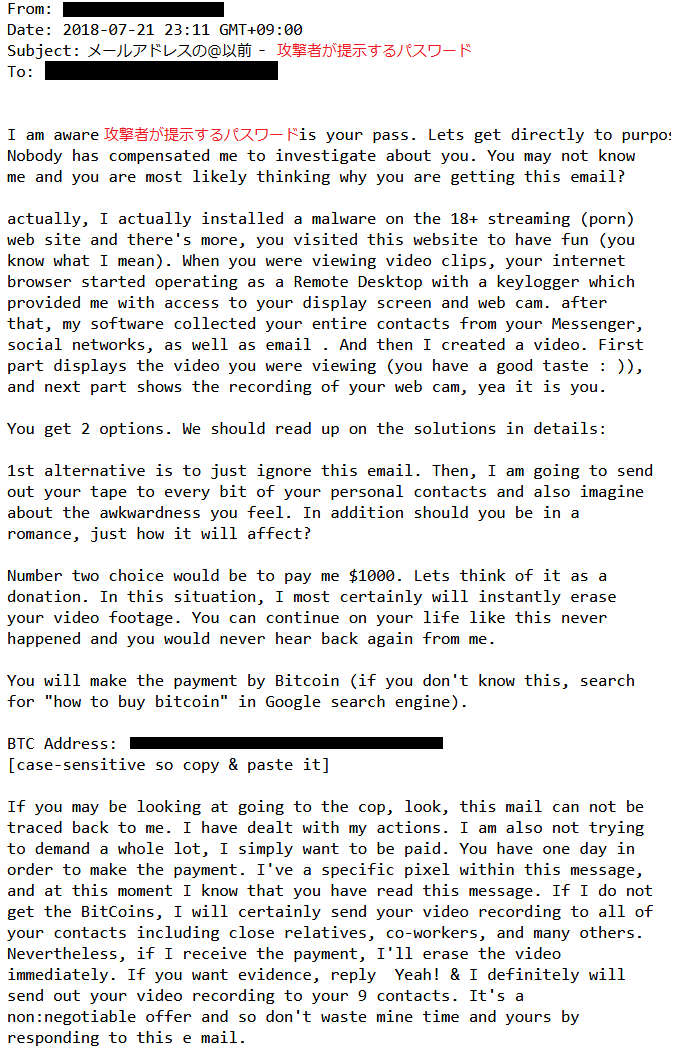

「あなたのパスワードが侵害されました」「Your account was hacked」などというメール

「あなたのパスワードが侵害されました」「Your account was hacked」などという日本語や英文のメールが出回っています。

これは仮想通貨を要求するスパムメールです。直ちに削除し、攻撃者の要求には応じないでください。

「メール本文に含まれる URL をクリックすると、結果としてランサムウエア GandCrab バージョン 5.0.4 に感染することが分かっています。(一般社団法人 JPCERT コーディネーションセンターサイト引用)」

マルウエアへの感染を誘導し、仮想通貨を要求する脅迫メールについて JPCERT/CC 2018-12-11

https://www.jpcert.or.jp/newsflash/2018121101.html

メールの一例

- 英文の場合

仮想通貨を要求する不審な脅迫メールについて JPCERT/CC 2018-08-02

一般社団法人 JPCERT コーディネーションセンター

https://www.jpcert.or.jp/newsflash/2018080201.html - 日本語の場合

仮想通貨を要求する日本語の脅迫メールについて JPCERT/CC 2018-09-20

一般社団法人 JPCERT コーディネーションセンター

https://www.jpcert.or.jp/newsflash/2018091901.html - 弊社にきたメールの一例

こんにちは!

私は数ヶ月前にあなたの電子メールとデバイスをクラックしたハッカーです。

あなたが訪問したサイトの1つにパスワードを入力君た。それを傍受しました。これは、ハッキングの瞬間に か らのあなたのパスワードです: 6KF***41VW

もちろん、それを変更したり、すでに変更したりすることができます。

しかし、それは問題ではありません、私のマルウェアは毎回それを更新しました。私に連絡したり、私を見つけようとしないでください。それは不可能です。 私はあなたのアカウントからメールをあなたに送ったので、

あなたの電子メールを介して、私はあなたのオペレーションシステムに悪質なコードをアップロードしました。

私は友人、同僚、親戚とのあなたの連絡先のすべてを保存し、インターネットリソースへの訪問の完全な履歴を保存しました。

また、あなたのデバイスにトロイの木馬をインストールしました。あなたは私の唯一の犠牲者ではない、私は通常、デバイスをブロックし、身代金を求める。

しかし、私は頻繁に訪れる親密なコンテンツのサイトにショックを受けました。私はあなたの幻想にショックを受けている! 私はこれのようなものを見たことがない!

だから、あなたがサイトで楽しむとき(あなたは私が何を意味するか知っています!)

あなたのカメラのプログラムを使用してスクリーンショットを作成しました。

その後、私はそれらを現在閲覧されているサイトのコンテンツに結合しました。これらの写真を連絡先に送信すると素晴らしいことがあります。

しかし、あなたがそれを望んでいないと確信しています。したがって、私は沈黙のためにあなたからの支払いを期待しています。

私は$500が良い価格だと思います!Bitcoin経由で支払う。

私のBTCウォレット: 1Bgr1ZXYJjX69xzViKwxPCcCKswagSKDAcあなたがこれを行う方法を知らない場合 - Googleに「BTCウォレットに送金する方法」を入力します。 難しくない。

指定された金額を受け取ると、妥協しているすべての材料は自動的に破壊されます。私のウイルスはあなた自身のオペレーティングシステムからも 削除 されます。私のトロイの木馬は自動アラートを持っています。私はこのメールを読んだ後でメッセージを受け取ります。

私はあなたに支払いのための2日間を与える(正確に48時間)。

これが起こらない場合 - すべてのあなたの連絡先はあなたの暗い秘密の生活からクレイジーショットを取得します!

あなたが妨害しないように、あなたのデバイスはブロックされます(また、72時間後)ばかなことしないで!

警察や友人はあなたを確実に助けません...p.s. 私はあなたに将来のアドバイスを与えることができます。 安全でないサイトにはパスワードを入力しないでください。

私はあなたの慎重さを願っています。

お別れ。

サイバー犯罪関連情報

【詐欺メール】仮想通貨での支払いをうながすメール

「あなたのパスワードが侵害されました」「ハッキングされています!・・・」

仮想通貨での支払いをうながすメールが頻繁に届くようになりました。

JPCERT/CCでも注意喚起を発信しています。

このメールは、詐欺メールです。メールは削除しましょう。

- 自分のメールパスワードが記載されている場合がある

- 「オペレーティングシステムをハッキングし、アカウントにフルアクセスした。」と脅す

- 仮想通貨を要求する

メールへの対応

- 受信したメールは無視する

メールは無視して、仮想通貨の支払いは、絶対に行わないでください。 - 記載されていたパスワードは変更する

メールに記載されていたパスワードを現在も使用している場合は、パスワードの変更をしてください。

メールの一例

xxx@xxx.xx.xx(メールアドレスが書かれている) ハッキングされています! すぐにパスワードを変更してください!

こんにちは!

私はあなたに悪い知らせがあります。

2018年**月**日(日付けが現在よりも6ヶ月ほど前である) - この日、私はあなたのオペレーティングシステムをハッキングし、あなたのアカウント(xxx@xxx.xx.xx)にフルアクセスできました。

それはどうだった:

その日接続していたルータのソフトウェアには、脆弱性が存在しました。

私は最初にこのルータをハックし、その上に悪質なコードを置いた。

インターネットに接続すると、私のトロイの木馬はあなたのデバイスのオペレーティングシステムにインストールされました。

その後、私はあなたのディスクの完全なデータを保存しました(私はすべてあなたのアドレス帳、サイトの閲覧履歴、すべてのファイル、電話番号、あなたのすべての連絡先のアドレス)を持っています。

あなたのデバイスをロックしたかったのです。ロックを解除するために、私はお金がほしいと思った。

しかし、私はあなたが定期的に訪れるサイトを見ました, そしてあなたのお気に入りのリソースから大きなショックを受けました。

私は大人のためのサイトについて話しています。

私は言う - あなたは大きな変態です。 無限のファンタジー!

その後、アイデアが私の頭に浮かんだ。

私はあなたが楽しんでいる親密なウェブサイトのスクリーンショットを作った (私はあなたの喜びについて話しています、あなたは理解していますか?).

その後、私はあなたの喜びの写真を作った (あなたのデバイスのカメラを使って). すべてが素晴らしくなった!

あなたの親戚、友人、同僚にこの写真を見せたくないと強く信じています。

私は$572が私の沈黙のために非常に小さいと思う。

それに、私はあなたに多くの時間を費やしました!

私はBitcoinsだけを受け入れる。

私のBTCウォレット: **********

Bitcoinウォレットを補充する方法がわからないのですか?

どの検索エンジンでも、「btc walletにお金を送る方法」と書いてください。

クレジットカードに送金するよりも簡単です!

お支払いの場合は、ちょうど2日以上(正確には50時間)をご提供します。

心配しないで、タイマーはこの手紙を開いた瞬間に始まります。はい、はい。それはすでに始まっています!

支払い後、私のウイルスと汚れた写真は自動的に自己破壊されます。

私はあなたから指定された金額を受け取っていない場合、あなたのデバイスはブロックされ、あなたのすべての連絡先は、あなたの "喜び"と写真を受信します。

私はあなたが賢明であることを望みます。

- 私のウイルスを見つけて破壊しようとしないでください! (すべてのデータはすでにリモートサーバーにアップロードされています) - 私に連絡しようとしないでください(これは実現可能ではありません、私はあなたのアカウントからメールを送りました)

- 様々なセキュリティサービスはあなたを助けません。 あなたのデータは既にリモートサーバー上にあるので、ディスクのフォーマットやデバイスの破壊は役に立ちません。

P.S. 私は支払い後にあなたに再び邪魔をしないことを保証します。

これはハッカーの名誉のコードです。

これからは、良いアンチウィルスを使用し、定期的に更新することをお勧めします(1日に数回)!

私に怒らないでください、誰もが自分の仕事をしています。

お別れ。

仮想通貨を要求する不審な脅迫メールについて JPCERT/CC 2018-08-02

一般社団法人 JPCERT コーディネーションセンター

https://www.jpcert.or.jp/newsflash/2018080201.html

仮想通貨を要求する脅迫メール | カスペルスキー公式ブログ 2018年9月20日

https://blog.kaspersky.co.jp/blackmail-asking-for-cryptocurrency/21616/

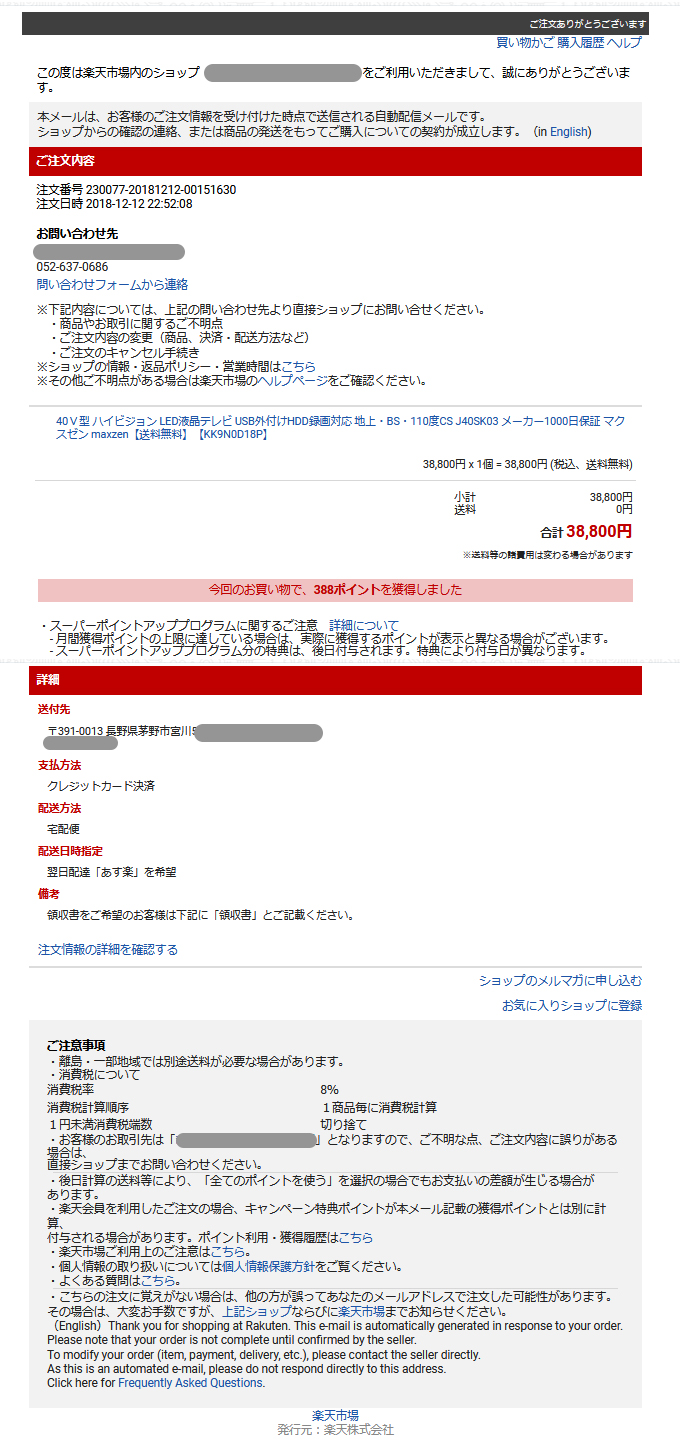

楽天市場の実店舗を装った不審なメール(件名が本物と同じ)

注文した覚えの無い【楽天市場】注文内容ご確認(自動配信メール)が届いたという問い合わせがくるようになりました。

楽天でも「楽天市場」を装った不審メールが出回っているとして「身に覚えのないメールを受信した場合は速やかに破棄ください。」と注意をうながしています。

【注意】楽天市場を装った不審なメールにご注意ください(注文内容ご確認メール)

https://ichiba.faq.rakuten.net/detail/000008055

楽天市場 問い合わせ

https://ichiba.faq.rakuten.net/

実在する弊社出店ショップを装って、商品購入に関するメールが配信されている状況です。

複数のショップ名、ランダムな商品情報が掲載されていますので、お買い物をしていないのにもかかわらず、身に覚えのないメールを受信した場合は速やかに破棄ください。

ウイルス感染や個人情報の抜き取りなどの被害に遭う可能性がございますので、差出人が「楽天市場」となっておりましても、身に覚えのない件名のメールは開封せずに速やかに削除いただきますようお願いいたします。

※ごみ箱からも削除お願いします。

- 身に覚えのない内容のメールに記載されてるリンク、URLはクリックしない

- リンク、URLをクリックしてファイルがダウンロードされる場合は開かない

- 不明な添付ファイル(zip)は開かない

- 宛先に自分以外の複数の受信者(メールアドレス)が入っているメールは開かない

- メール本文に掲載されている電話番号へ連絡しない

ご自身のご注文履歴を確認する場合

こちらの 購入履歴(https://order.my.rakuten.co.jp/) からご確認ください。

ショッピングサイトからの警告

【重要なお知らせ】詐欺サイト(なりすましECサイト)にご注意下さい。

https://www.rakuten.ne.jp/gold/auc-gion/narisumashi/sagi_taisaku.html

楽天市場を装った不審なメール内容の一例

弊社サポート宛にも届いています。

記載のリンク先が【楽天市場】(rakuten)ではなく、怪しい不審なURLです。

【楽天市場】注文内容ご確認(自動配信メール) -HTML版

リンクは絶対にクリックしないようにしましょう。

問い合わせは、メール内のリンクではなく「楽天市場 問い合わせ」

https://ichiba.faq.rakuten.net/

からしましょう。

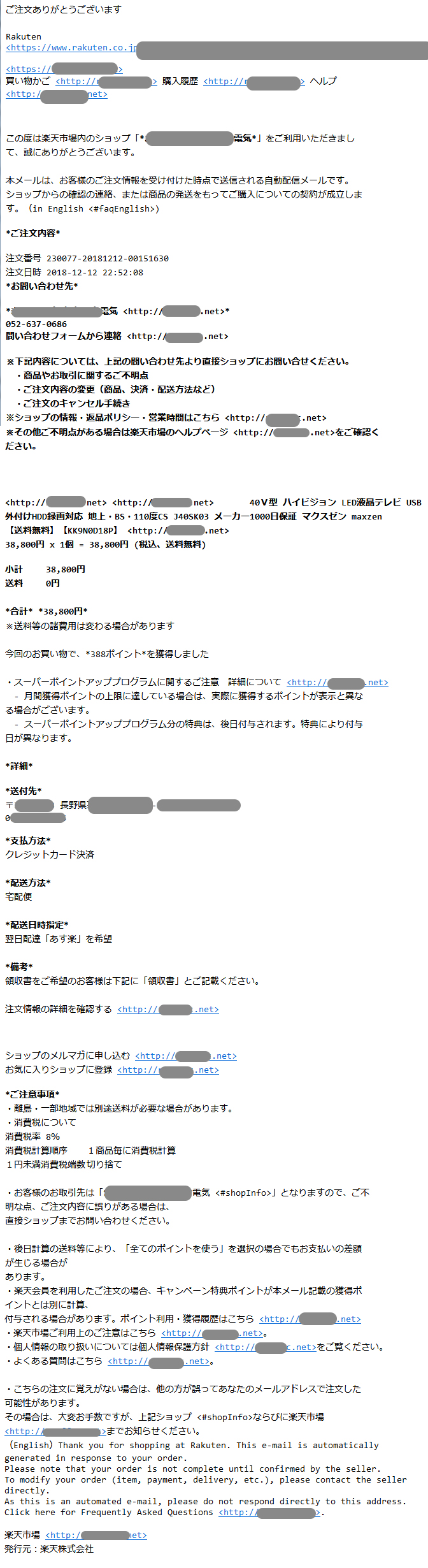

【楽天市場】注文内容ご確認(自動配信メール) -テキスト版

あやしいURLがみえてます。絶対にクリックしないようにしましょう。

サイバー犯罪関連情報

- 2018年10月10日

IPA 独立行政法人 情報処理推進機構:情報セキュリティ

性的な映像をばらまくと恐喝し、仮想通貨で金銭を要求する迷惑メールに注意2018年7月以降、「アダルトサイトを閲覧しているあなたの姿をウェブカメラで撮影した。家族や同僚にばらまかれたくなければ仮想通貨で金銭を支払え」というメールを受信したという相談が多く寄せられています。 IPAが確認した範囲では、そのメール文中には、本来あるべき映像へのURLリンクや、映像ファイルの添付がありませんでした。よって、これらは単なる迷惑メールの可能性が非常に高いと考えられます。

https://www.ipa.go.jp/security/anshin/mgdayori20181010.html恐喝メールの特徴- 自分のパスワードが記載されている場合がある

- 「アダルトサイトを閲覧している姿を撮影し、連絡先情報を収集した」と脅す

- 仮想通貨を要求する

- 送信元が自分のアドレスになっている場合がある

恐喝メールへの対応- 受信したメールは無視する

この手口は迷惑メールの一種にすぎず、メールは無視して、仮想通貨の支払いは行わないでください。 - 記載されていたパスワードは変更する

メールに記載されていたパスワードを現在も使用している場合は、パスワードの変更をしてください。

- Amazon をかたるフィッシング Amazon.co.jp ヘルプ:

Amazon.co.jp からの連絡かどうかの識別についてAmazon.co.jp を装った詐欺と思われる連絡を受け取った際は(Amazon.co.jp ヘルプ ヘルプ&カスタマーサービス)ページをご覧ください。 Amazon.co.jpを装った詐欺ケースには、ページ記載のようなケースがあります。Amazon.co.jpからはページ記載のような連絡をすることはありませんので、受け取られたEメール、SMS、はがきなどに記載されている連絡先(電話番号、URLなど)には連絡しないようご注意ください。

-

Yahoo!セキュリティセンター |

当社をかたるフィッシングメール、不正メールに関する注意喚起 2018.10.02

当社をかたるフィッシングメール、不正メールにご注意ください。

2018年10月2日頃より下記件名の不正メールが確認されています。 メール本文にフィッシングサイトへのリンクがあります。- 件名:Yahooアカウントがブロックされました

-

三井住友銀行 |

当行を装う不審なメールにご注意ください

当行からのメールを装い、不特定多数のお客さまに不審なメールが発信されています。- 事例:「[三井住友銀行] ValueDoor電子認証設定のお願い」の件名 http://urx3.nu/MmI8

-

佐川急便を装った迷惑メールにご注意ください 2018.09.13

http://www.sagawa-exp.co.jp/

佐川急便ではショートメールによるご案内は行っておりません。 -

日本郵政:お知らせ 2018.04.03

https://www.japanpost.jp/

郵便局などを装った不審な電話、迷惑メール及びフィッシングサイト等にご注意ください

-

IPA 独立行政法人 情報処理推進機構:情報セキュリティ 安心相談窓口だより

https://www.ipa.go.jp/security/anshin/mgdayoriindex.html - 一般社団法人 JPCERT コーディネーションセンター https://www.jpcert.or.jp/

- 一般財団法人日本サイバー犯罪対策センター https://www.jc3.or.jp/

- 神奈川県警察 暮らしの安全情報

- 国民のための情報セキュリティサイト【総務省】

- インターネットトラブル【国民生活センター】

不正送金等の犯罪被害につながるマルウェアに注意(一般財団法人日本サイバー犯罪対策センター)

一般財団法人日本サイバー犯罪対策センターは「犯罪被害につながるメール注意喚起」としてWEBサイトで注意をうながしています。

件名 :

【楽天カード】カードご請求金額のご案内

【振込み確認書】

【楽天市場】注文内容ご確認(自動配信メール)

○○月分請求データ送付の件

アラート:あなたのアカウントは閉鎖されます。

Apple IDアカウントを回復してください

あなたのApple IDのセキュリティ質問を再設定してください。

(※JC3サイト参照)

などと送信されてくるメールが大量に出回っております。 これにはファイルが添付されていて本文にインターネットバンキングサイトなどのリンクが記載しています。

これは悪質なスパムメールです。 添付ファイルは写真や文書等を装ったマルウェアですので開かないようにしてください。 メール上に書かれたリンクは架空のサイトですので入力しますと情報が搾取され、不正に使用される被害にあうおそれがあります。 メールもしくは添付されているエクセルファイルなどは、開かないように(クリックしないように)してください。

一般財団法人日本サイバー犯罪対策センター(JC3)では、インターネットバンキングの不正送金被害につながるマルウェアGozi、DreamBot、Ramnit等の不正プログラムが、インターネットバンキング用認証情報だけでなく、クレジットカード情報等を窃取していることを確認しています。

セキュリティ対策や本人確認と称して、クレジットカード情報を入力するよう求める見慣れない画面が表示された際には、情報を入力せず、クレジットカード会社等にご連絡ください。JC3で、DreamBot、Gozi又はRamnitに感染していないか確認するためのDreamBot・Gozi・Ramnit感染チェックサイトを試験運用しています。

チェックサイト https://www.jc3.or.jp/info/dgcheck.html

2018年12月10日 更新

不正送金等の犯罪被害につながるメールに注意

犯罪被害につながるメールの具体例 一覧(一般財団法人日本サイバー犯罪対策センター)

https://www.jc3.or.jp/topics/vm_index.html

- 【送信日】

- 2018年12月3日

- 【件名】

- あなたのパスワードが侵害されました

- 【添付ファイル】

- 【本文】

-

こんにちは!

私は数ヶ月前にあなたの電子メールとデバイスをクラックしたハッカーです。

あなたが訪問したサイトの1つにパスワードを入力君た。それを傍受しました。

(※1) メールアドレス

これは、ハッキングの瞬間に (※1) か らのあなたのパスワードです: XXXXXXXX

もちろん、それを変更したり、すでに変更したりすることができます。

しかし、それは問題ではありません、私のマルウェアは毎回それを更新しました。

私に連絡したり、私を見つけようとしないでください。それは不可能です。 私はあなたのアカウントからメールをあなたに送ったので、

あなたの電子メールを介して、私はあなたのオペレーションシステムに悪質なコードをアップロードしました。

私は友人、同僚、親戚とのあなたの連絡先のすべてを保存し、インターネットリソースへの訪問の完全な履歴を保存しました。

また、あなたのデバイスにトロイの木馬をインストールしました。

あなたは私の唯一の犠牲者ではない、私は通常、デバイスをブロックし、身代金を求める。

しかし、私は頻繁に訪れる親密なコンテンツのサイトにショックを受けました。

私はあなたの幻想にショックを受けている! 私はこれのようなものを見たことがない!

だから、あなたがサイトで楽しむとき(あなたは私が何を意味するか知っています!)

あなたのカメラのプログラムを使用してスクリーンショットを作成しました。

その後、私はそれらを現在閲覧されているサイトのコンテンツに結合しました。

これらの写真を連絡先に送信すると素晴らしいことがあります。

しかし、あなたがそれを望んでいないと確信しています。

したがって、私は沈黙のためにあなたからの支払いを期待しています。

私は$555が良い価格だと思います!

Bitcoin経由で支払う。

(※2) ウォレットID

私のBTCウォレット:(※2)

あなたがこれを行う方法を知らない場合 - Googleに「BTCウォレットに送金する方法」を入力します。 難しくない。

指定された金額を受け取ると、妥協しているすべての材料は自動的に破壊されます。私のウイルスはあなた自身のオペレーティングシステムからも 削除 されます。

私のトロイの木馬は自動アラートを持っています。私はこのメールを読んだ後でメッセージを受け取ります。

私はあなたに支払いのための2日間を与える(正確に48時間)。

これが起こらない場合 - すべてのあなたの連絡先はあなたの暗い秘密の生活からクレイジーショットを取得します!

あなたが妨害しないように、あなたのデバイスはブロックされます(また、72時間後)

ばかなことしないで!

警察や友人はあなたを確実に助けません...

p.s. 私はあなたに将来のアドバイスを与えることができます。 安全でないサイトにはパスワードを入力しないでください。

私はあなたの慎重さを願っています。

お別れ。

- 【送信日】

- 2018年6月6日

- 【件名】

- 【楽天市場】注文内容ご確認(自動配信メール)

- 【本文】

-

一般財団法人日本サイバー犯罪対策センタ

犯罪被害につながるメールの具体例 参照

https://www.jc3.or.jp/topics/virusmail.html

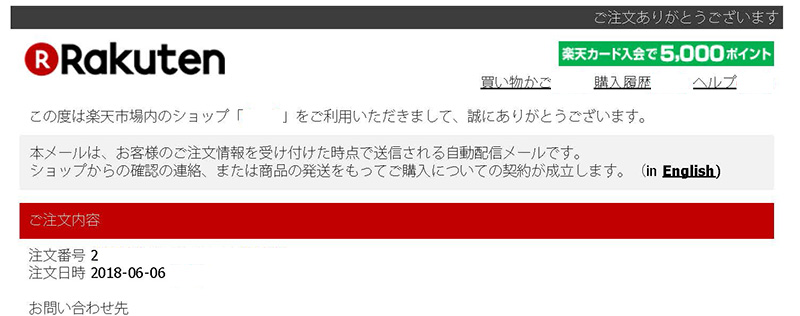

- 【送信日】

- 2018年5月16日

- 【件名】

- Apple IDアカウントを回復してください

- 【添付ファイル】

- 【本文】

-

Appleをご利用いただきありがとうございますが、アカウント管理チームは最近Appleアカウントの異常な操作を検出しました。アカウントを安全に保ち、盗難などのリスクを防ぐため、アカウント管理チームによってアカウントが停止されています。次のアドレスでアカウントのブロックを解除することができます。

注:アカウントを再開するときは、情報を正確に記入してください。3つのエラーが発生すると、アカウントは永久に禁止されます。 このアドレスでアカウントを復元してください:

(※)フィッシングサイトへのリンク

リカバリアカウント(※)

すぐに復元してください!盗難によるアカウントの紛失を防ぐため、アカウント情報が時間内に確認されない場合、アかウント管理チームはアカウントを完全に凍結します。アカウントを再開する前に、アカウントを再登録しないでください。さもなければ、顧客チームはシールする権利を有する。

今後ともよろしくお願い致します。

Apple サポートセンター

Apple ID | サポート | プライバシーポリシー

Copyright c 2017

Apple Distribution International, Hollyhill Industrial Estate, Hollyhill, Cork, Ireland.

すべての権利を保有しております。

関連情報

サイバー犯罪に係る電話相談窓口

都道府県警察本部のサイバー犯罪相談窓口等一覧(外部サイト)

情報セキュリティ広場 警視庁

相談ホットラインのご案内 警視庁

フィッシング110番 警視庁

コンピュータ不正侵入110番 神奈川県警察本部 生活安全部サイバー犯罪対策課

サイバー犯罪 神奈川県警察本部 生活安全部サイバー犯罪対策課

フィッシング対策協議会 ・・・

フィッシングに関する情報収集・提供や、フィッシング対策ガイドラインを公開しています。

- 2018年08月27日 Amazon をかたるフィッシング (2018/08/27)

- 2018年08月24日 LINE をかたるフィッシング (2018/08/24)

- 2018年08月20日 セゾン Net アンサーをかたるフィッシング (2018/08/20)

- 2018年08月13日 [更新] MUFG カードをかたるフィッシング (2018/08/13)

- 2018年08月10日 佐川急便をかたるフィッシング (2018/08/10)

- 2018年07月24日 [更新] MyJCB をかたるフィッシング (2018/07/24)

- 2018年07月04日 [更新] ソフトバンクをかたるフィッシング (2018/07/04)

- 2018年06月29日 Amazon をかたるフィッシング (2018/06/29)

- 2018年06月21日 MUFG カードをかたるフィッシング (2018/06/21)

世界中で感染が拡大中のランサムウェア『身代金を要求するプログラム』にご注意ください

感染したPCをロックしたり、ファイルを暗号化したりすることによって使用不能にしたのち、元に戻すことと引き換えに身代金の支払いが要求されるランサムウェア「身代金要求型ウイルス」感染の事案が世界中で報告されております。 感染時の被害の概要、予防対策に関してIPA(独立行政法人 情報処理推進機構)がWEBサイトにて公開しいますのでご参照ください。

2017年10月26日

感染が拡大中のランサムウェア「Bad Rabbit」の対策について

www.ipa.go.jp/security/ciadr/vul/20171026-ransomware.html (独立行政法人情報処理推進機構)

1.不審なインストーラ等のプログラムを実行しない

2.不審なメールの添付ファイルの開封やリンクへのアクセスをしない

3.ウイルス対策ソフトの定義ファイルを更新する

4.定期的なバックアップをする

JPCERT/CC:ランサムウエア対策特設サイト

2017年10月26日

https://www.jpcert.or.jp/magazine/security/nomore-ransom.html

2017年6月30日 更新:感染が拡大中のランサムウェアの対策について

感染した場合の対応

感染してしまった場合、以下の窓口へご相談ください。

- IPA

情報セキュリティ安心相談窓口

https://www.ipa.go.jp/security/anshin/

Tel: 03-5978-7509

E-mail:![]()

関連情報

【IPA 独立行政法人情報処理推進機構】

2018年2月16日 ランサムウェア対策特設ページ

2017年10月18日 ランサムウェアで暗号化されたファイルを復号するツールの調べ方

【JPCERT/CC】 2017-10-26 ランサムウエア対策特設サイト

【IPA 独立行政法人情報処理推進機構】

2018年5月9日

Microsoft 製品の脆弱性対策について(2018年5月)

2018年5月9日

Adobe Flash Player の脆弱性対策について(APSB18-16)(CVE-2018-4944)

ランサムウェア対策について 日本サイバー犯罪対策センター

ランサムウェアをめぐる状況について/ランサムウェアへの予防対策について/ランサムウェアに対応する復号ツールについて

2018年3月13日

コンピュータ・ウイルスに対する自己防衛 警視庁

2017年5月19日

【緊急】ランサムウェアに要注意 警視庁

ランサムウェア(身代金ウィルス)に要注意!(リーフレット:警視庁)(PDF形式:2,352KB)

マルウェア検出 無料のサービス VirusTotal

VirusTotal は、疑わしいファイルや URL を分析する無料のサービスです。

ウイルス、ワーム、トロイの木馬、あらゆる種類のマルウェアを素早く検出できます。

上記サイトの結果は0です。

マルウェアを駆除する方法

https://www.microsoft.com/ja-jp/safety/respond/antivirus.aspx

「迷惑メール」や「スパムメール」からパソコンを守る

近年ウイルスメールやウイルスを添付した悪意あるスパムメール配信が多くなっています。

差出人がわからない、添付ファイルのついたメールなど、 不審なメールはウィルスメールの恐れがあります。 ワームメールの中にはファイル添付がありませんが、 メールソフトのセキュリティホールを利用し、 ユーザがワームメール内のリンクをクリックするだけで 直接プログラムファイルがダウンロードされ、その後実行されてしまうものもあります。

その上、ウイルスメールは 差出人アドレスを詐称するものが多く、 そのウイルスによって送信されたメールの宛先が不明のため、 悪用された差出人アドレス宛に「エラーメールが返信」されているケースも見受けられます。 またエラーメールを装うウイルス、さらにはウイルスに関するデマメールもあります。

ウイルスメールから家庭や職場のパソコンを守るためには、

以下のことが必要です。

- Windows Updateでセキュリティホール対策をする。

Windows 10- [スタート]ボタン→[設定] →[更新とセキュリティ] →[Windows Update] を選択し、[更新プログラムのチェック]

- メールソフトのプレビュー機能を無効にする。

- 不信なメールの添付ファイルは絶対に開かない。

- 知り合いからのメールでも添付ファイルを開く前に必ずウイルスチェックをする。

- 不信なメール内のリンクはクリックしない。

- ウイルス対策ソフトは常に最新の状態で使う。

情報処理推進機構:セキュリティ

http://www.ipa.go.jp/security/

情報処理推進機構:セキュリティ

ウイルス対策スクール

http://www.ipa.go.jp/security/y2k/virus/cdrom/

「kinet.or.jp Team」などのタイトルが付いたメールまたは、サポートを装ったメールが最近、送信されています。 このメールは弊社とは全く関係がありませんのでご注意下さい。

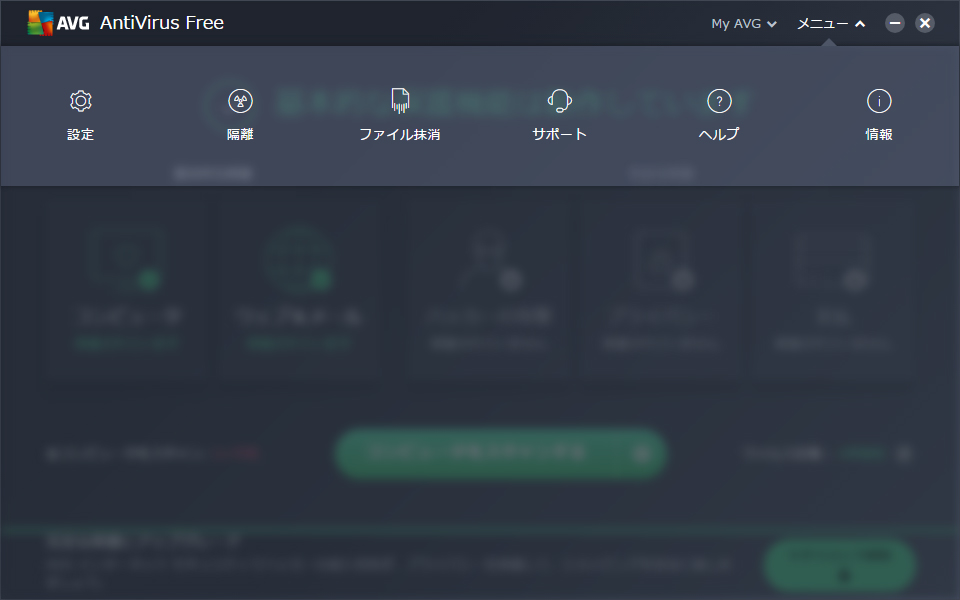

AVG https://www.avg.co.jp/

AVG AntiVirus FREE

AVG アンチウイルス無料版

http://free.avg.co.jp/free-antivirus-download

窓の杜サイトからダウンロード

http://forest.watch.impress.co.jp/library/software/avgfreejp/

対応環境 :Vista/7/8/8.1/10

注意:

上記のフリーソフトは、

AVG Technologies 社が提供するソフトであり、弊社が提供するソフトではありません。

ユーザの責任でダウンロードし、インストール・設定・操作をお願いいたします。 導入による事故・障害が発生した場合は、弊社は一切の責任を負いませんので、導入についてはユーザの責任でお願い致します。ダウンロード等サポートは、該当するサイト、または、各製造元にお問い合わせください。

感染した疑いがあるとき

ウイルスに感染した場合の症状の例としては- 勝手にメールに添付ファイルがついて送信される。

- 画面に異常が発生する。

- システムが立ち上がらない。

- メモリーが不足する。

- システムの立ち上げに異常に時間がかかる。

- システムがハングアップする。

- ユーザーの意図しないディスクアクセスが起こる。

- ファイルが削除、破壊される。

- ディスクが破壊される。

- 勝手にファイルが作成される。

- 勝手にメールが送信される。

ウイルスメールの駆除方法

まず、ウイルスソフトをパソコンにあるかどうか調べます。- ワクチンソフトがある場合

ワクチンソフトがインストールされている場合は、ソフトを用いてウイルススキャンを行ってください。 - ワクチンソフトがない場合

フリー ウェア (無料) のソフトを使います。 ウイルス検知ソフトをまだ導入していない場合、 インターネット上から無料で提供されているウイルス検知ソフトをダウンロードします。-

ウィルス駆除ソフト

AVG セキュリティソフト AVG https://www.avg.co.jp/

AVG アンチウイルス無料版

http://free.avg.co.jp/free-antivirus-download

-

ウィルス駆除ソフト

- ウイルスチェックします。

ウイルスがあるとわかったら、ソフトが削除してくれます。

ウイルスの名前を書き写しておくが重要です。

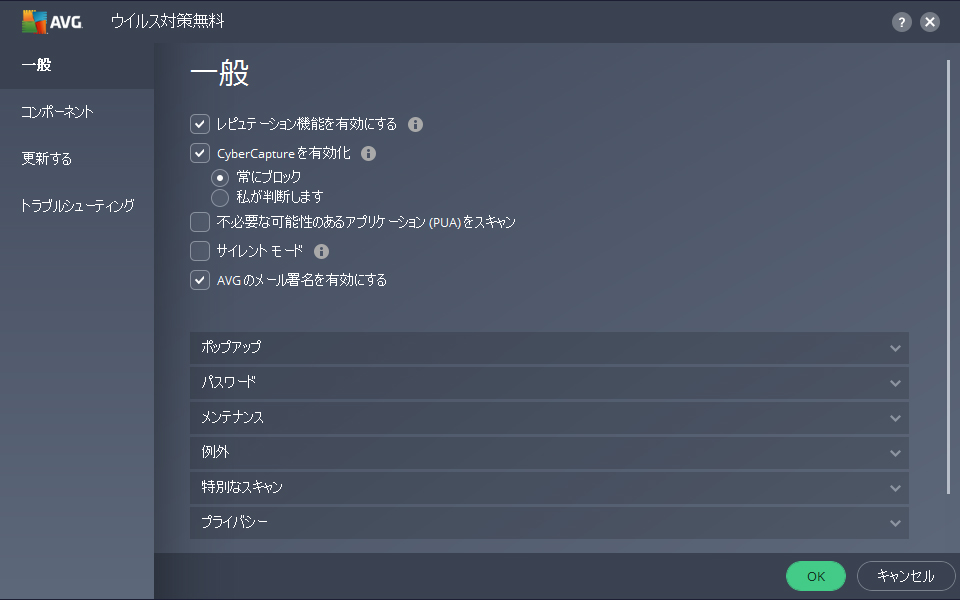

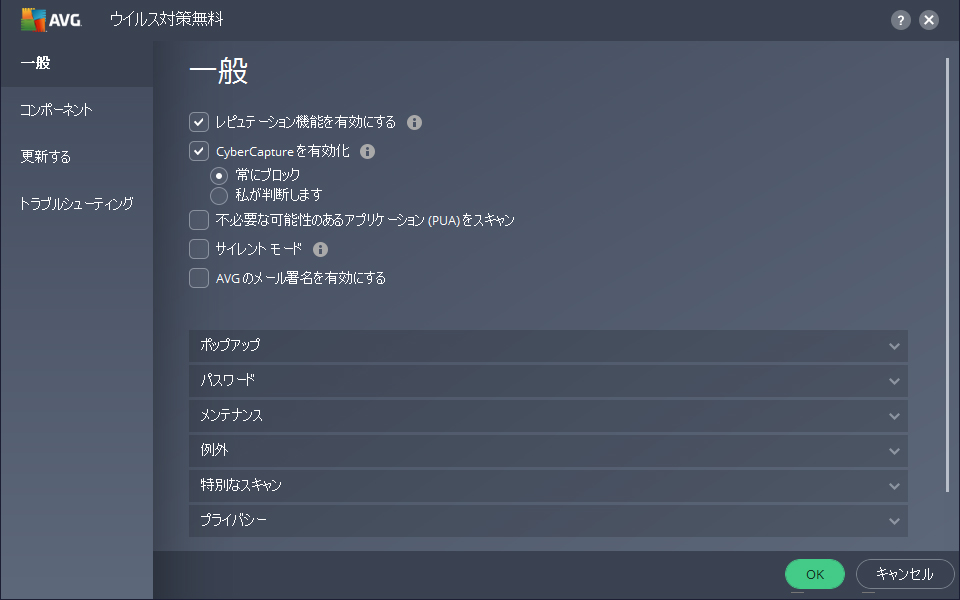

削除できないウイルスの場合はソフトがその場所を指定してくれるので手動で削除する。AVG アンチウイルス無料版の設定画面(自動で付ける署名を無効にする)- 設定画面右上のメニューをクリック

- 「設定」をクリック

- デフォルトでは「AVGのメール署名を有効にする」にチェックがついているので、

「AVGのメール署名を有効にする」にあるチェックをはずします。

「OK」ボタンをクリックし、全画面にもどります。

- 設定画面右上のメニューをクリック

- メールソフトの設定

メール内容をプレビューしただけでウイルスにかかってしまうものもあります。

メールソフトの設定で「レイアウトしない」設定にします。表示 → レイアウト → プレビューウィンドウ(メール)

「プレビューウィンドウを表示する」のチェックをはずします。

ウイルスの詳細情報

ウイルスデータベースは下記の場所で確認してください。- 脅威データベース : http://www.trendmicro.co.jp/vinfo/?Homeclick=threat_01

- 情報処理推進機構:セキュリティセンター : http://www.ipa.go.jp/security/index.html

他のフリーソフト

- トレンドマイクロ株式会社 ウイルスバスター 無料・体験版 : http://safe.trendmicro.jp/home.aspx

- 株式会社シマンテック ノートンの30日無料体験版 : http://jp.norton.com/downloads?lg=ja&ct=JP

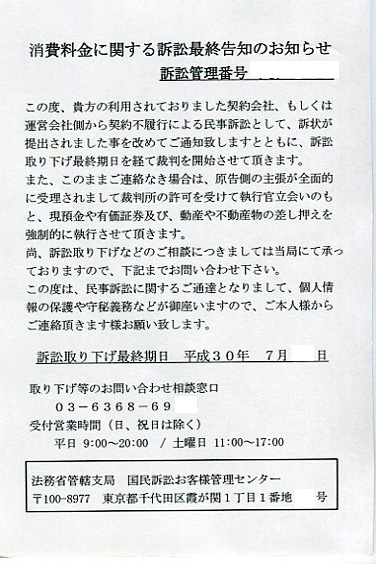

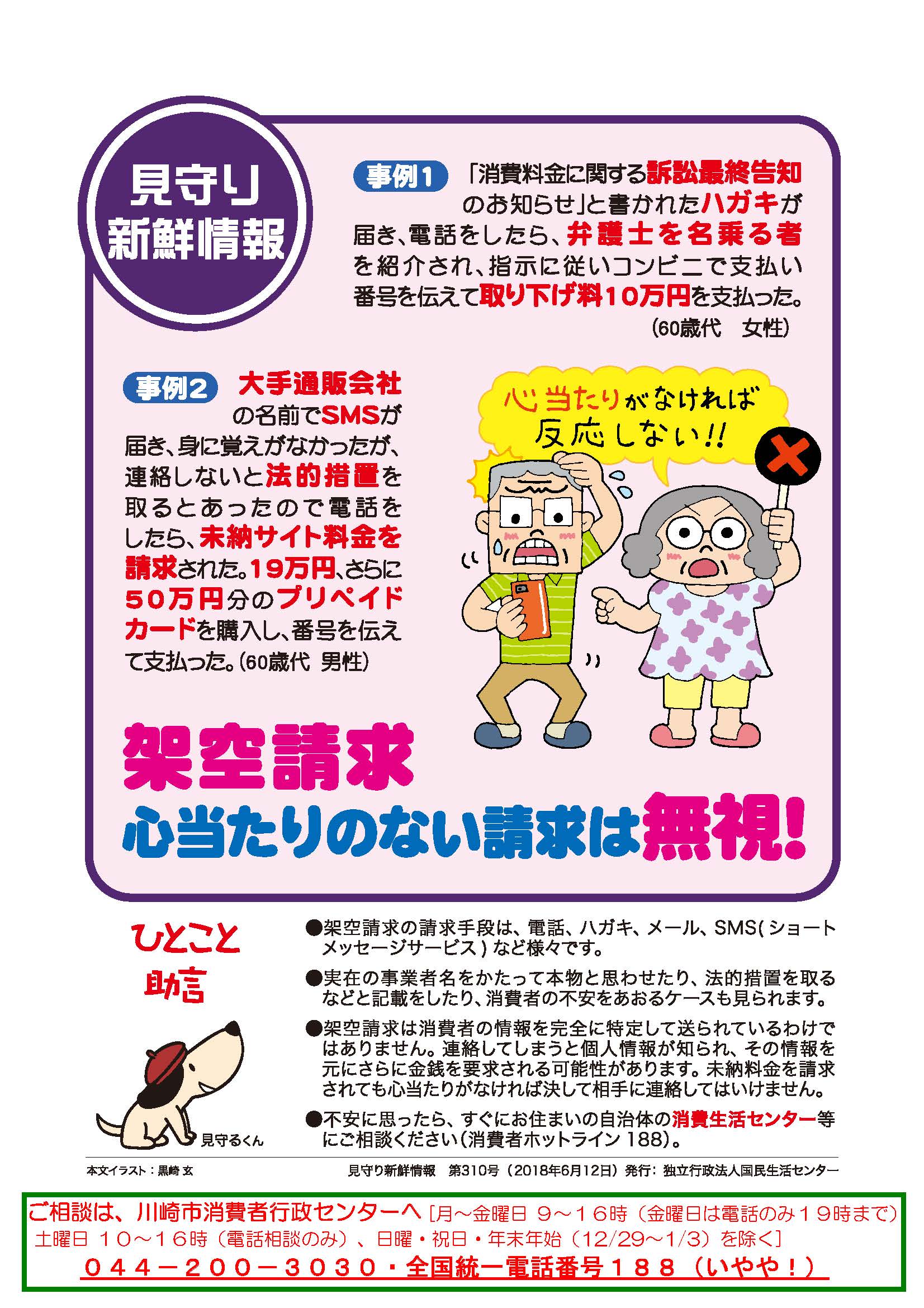

「消費料金に関する訴訟最終告知のお知らせ」のはがきにご注意ください!

「消費料金に関する訴訟最終告知のお知らせ」のはがきは詐欺です!

最近、「法務省管轄支局 国民訴訟お客様管理センター」というところから、身に覚えのない「消費料金に関する訴訟最終告知のお知らせ」というはがきが送られてきたという相談が多く寄せられています。

請求名目は「消費料金」といった漠然としたものになっており、どのようなサービスを受け、あるいは商品を購入したことによる請求であるかなど、具体的な請求根拠は一切記載されていません。

ハガキに記載されている電話番号に電話をすると、「民事訴訟としての訴状が提出された」、「給与の差し押さえ及び動産物、不動産を差し押さえる」などと脅して不安をあおり、訴訟の取り下げについて相談するよう誘導し、そこで弁護士などを名乗る人物が電話に応じ、現金の振込みを要求、コンビニで電子マネーなどを購入させるなど最終的にお金を払うよう指示してきます。

そして、今後も同様の架空請求のハガキが送られてくる可能性があります。

このようなハガキが届いても相手に連絡せず、支払わずに無視してください。

はがきには「訴訟」「差押え」などと書いてありますが、放置しても民事訴訟に移行することはありません。

対処方法が心配でしたら、すぐに警察またはお住まいの市区町村の消費生活センター(土日祝の場合は、消費者ホットライン電話番号188)に相談しましょう。

|

実際に届いた架空請求ハガキがこちらです。

|

川崎市: |

参考サイト

消費者庁 特定商取引法に基づく行政処分

本年度の執行状況 国及び都道府県における処分事業者

https://www.no-trouble.caa.go.jp/action/result_currentyear.html

電話勧誘販売業者【東京電力エナジーパートナー株式会社】に対する行政処分について

https://www.caa.go.jp/notice/entry/024736/

東京電力エナジーパートナー株式会社

特定商取引法に基づく消費者庁からの行政処分に対する当社の対応について

https://www.tepco.co.jp/ep/notice/pressrelease/2021/1619725_8666.html

法務省:法務省の名称等を不正に使用した架空請求により被害が発生しています

http://www.moj.go.jp/hisho/kouhou/hisho06_00434.html

法務省:法務省の名称等を不正に使用した架空請求に関する注意喚起について

http://www.moj.go.jp/hisho/kouhou/kaku01.html

国民生活センター:相談急増 ハガキによる架空請求

http://www.kokusen.go.jp/mimamori/mj_mailmag/mj-shinsen299.html

国民生活センター:「民事訴訟管理センター」からの架空請求ハガキは無視してください!

http://www.kokusen.go.jp/news/data/n-20170501_1.html

http://www.city.kawasaki.jp/280/page/0000086983.html

電話044-200-3030

月~金曜日(祝日は除く)午前9時から午後4時まで

金曜日は電話相談のみ午後7時まで

土曜日は電話相談のみ午前10時から午後4時まで

神奈川県の消費生活センター等

http://www.kokusen.go.jp/map/ncac_map14.html

〒221-0835 横浜市神奈川区鶴屋町2-24-2 かながわ県民センター6階

電話番号 (045)311-0999 月~金曜日(祝日は除く)9:00~17:00

東京都の消費生活センター等

http://www.kokusen.go.jp/map/ncac_map13.html

〒162-0823 新宿区神楽河岸1-1 セントラルプラザ16階

電話番号 (03)3235-1155 月~金曜日(祝日は除く)9:00~17:00